「OpenClawを触ったら、急にコマンドが通らなくなった…」

「pairing required という赤いエラーが出て、AIが何もしてくれない!」

「Claudeに聞いても、ChatGPTに聞いても、全然解決しない…」

そんな絶望的な状況に陥っていませんか?

安心してください。それ、あなたの設定ミスではありません。2026年4月1日に実施されたOpenClawの大型アップデート(v2026.4.1)によるセキュリティ強化が原因です。しかも、この問題は世界中のOpenClawユーザーを直撃しており、GitHub Issuesにも大量の報告が上がっています [1]。

本記事では、AI初心者の方でも絶対に迷わないよう、この「Execエラー(pairing required)」の根本原因から、最短で解決するための具体的なコマンド手順まで、世界一詳しく、そして分かりやすく解説します。さらに、Claudeと何時間も試行錯誤して分かった「やってはいけないこと」や「ハマりポイント」も余すところなく公開します。

この記事の通りに進めれば、あなたのOpenClawは再び強力なAIアシスタントとして復活するはずです。

目次

- そもそもOpenClawとは?(30秒でわかる基礎知識)

- なぜ突然エラーが出るようになったのか?(4月1日アップデートの衝撃)

- v2026.4.1で何が変わったのか?(アップデート内容の徹底解説)

- 【最短解決】Execエラーを解消する5ステップ

- エラー解消の全体フロー図

- Claudeと試行錯誤して分かった「やってはいけないこと」

- 【上級者向け】なぜこの設定で直るのか?(二重レイヤー構造の理解)

- 本格運用時のベストプラクティス(allowlistの活用)

- それでも直らない場合のトラブルシューティング

- まとめ:アップデートを恐れず、AIを使い倒そう

1. そもそもOpenClawとは?(30秒でわかる基礎知識)

OpenClawは、自分のPC上で動作するオープンソースの自律型AIエージェントです。Peter Steinberger氏が開発し、GitHubで346,000以上のスターを獲得している、今最も注目されているAIツールの一つです [2]。

OpenClaw is an open-source autonomous AI agent that runs on your own hardware and connects to the messaging apps you already use. [3]

簡単に言うと、OpenClawは「あなた専用のAI秘書」です。WhatsApp、Telegram、Discordなどのメッセージアプリから指示を出すだけで、メールの確認・要約、カレンダー管理、ファイル操作、さらにはシェルコマンドの実行まで、あらゆるタスクを自律的にこなしてくれます。

そして、この「シェルコマンドの実行」機能を担っているのが、今回問題になっている Exec(エグゼック) という仕組みです。Execが動かないということは、OpenClawの「手足」がもがれた状態であり、事実上AIエージェントとしての機能が大幅に制限されてしまいます。

2. なぜ突然エラーが出るようになったのか?(4月1日アップデートの衝撃)

エラーの原因は、2026年4月1日にリリースされた 「OpenClaw v2026.4.1」 にあります [1]。

このアップデートでは、タスク管理機能の向上やFeishu連携など素晴らしい新機能が追加された一方で、「コマンド実行(Exec)のセキュリティ」が極めて厳格に再設計されました。

gogcliなどで接続しようとすると、pairing required (1008) というエラーが表示される

具体的に何が起きているかというと、OpenClawが「このコマンド、本当に実行して大丈夫?」とあなたに確認を求めている状態で止まってしまっている(Pending)のが、今回のエラーの正体です。しかも、その確認画面(承認UI)自体にバグがあり、承認したくてもできないという二重苦に陥るケースが多発しています。

3. v2026.4.1で何が変わったのか?(アップデート内容の徹底解説)

v2026.4.1のリリースノートから、Exec関連の変更点を整理しました [1] [4]。

Exec承認(Exec Approval)の主な変更点

| 変更項目 | 変更前(v2026.3.x以前) | 変更後(v2026.4.1以降) |

|---|---|---|

| デバイス承認 | ローカル接続は自動承認 | Docker NAT・LAN経由も明示的な承認が必要 |

| allow-always | 一時的な承認として動作することがあった | 真に永続的な承認として動作するよう修正 |

| セキュリティレイヤー | 単一レイヤー | 二重レイヤー(Tool Layer + Host Layer) |

| 危険コード検出 | 一部のみ検出 | awk, find, xargs, make, sed等も検出対象に |

| openclaw doctor | 基本的な診断のみ | tools.exec と exec-approvals.json の不整合を警告 |

| デフォルト動作 | 暗黙的に許可 | デフォルトで deny(明示的な許可が必要) |

その他の主要な新機能

v2026.4.1では、Exec以外にも多くの改善が行われています。

- /tasks コマンド: チャット画面から直接バックグラウンドタスクの状態を確認できる、チャットネイティブのタスクボードが追加されました。

- Feishu Drive連携: ドキュメントのコメントスレッドに直接返信できるようになり、共同作業がよりスムーズになりました。

- macOS Voice Wake: 音声コマンドでOpenClawのTalk Modeを起動できるようになりました。

- SearXNG対応: プライバシーに配慮した検索エンジンSearXNGがバンドルプロバイダーとして追加されました。

- レート制限の改善: プロバイダーのレート制限に対して、認証プロファイルのローテーションで対応できるようになりました。

4. 【最短解決】Execエラーを解消する5ステップ

それでは、具体的な解決手順に入りましょう。以下のコマンドを順番にターミナル(黒い画面)にコピー&ペーストして実行するだけで、問題を解決できます。

ステップ1:保留中のリクエストを確認する

まずは、OpenClawが承認待ち(Pending)にしているデバイスやリクエストが存在するかを確認します。ターミナルを開いて、以下のコマンドを入力してください。

openclaw devices list

openclaw devices list を実行すると、接続済みデバイスの一覧が表示される。pending のステータスが黄色で表示されているのが、承認待ちのデバイス

上記のように、Statusが pending になっている項目があれば、それがエラーの原因です。この「pending」状態のデバイスを承認してあげる必要があります。

ステップ2:デバイスを承認する

保留中のリクエストを承認(Approve)して、接続を許可します。最新のリクエストを1つだけ承認する場合は、以下の便利なコマンドを使います。

openclaw devices approve --latest

--latest オプションを使えば、最新の1件だけを簡単に承認できる

特定のIDを指定して承認したい場合は、ステップ1で確認したIDを使って以下のように入力します。

openclaw devices approve <REQUEST_ID>例えば、IDが abc123 の場合は openclaw devices approve abc123 となります。複数のデバイスを一括で承認したい場合は、openclaw devices approve --all も使用可能です。

ステップ3:セキュリティ設定を「full」に変更する

次に、コマンド実行時のセキュリティチェックをスキップする設定を行います。security full は「すべてのコマンド実行を承認なしで許可する」という意味です。

openclaw config set tools.exec.security full初心者向け補足: この設定は「自分だけが使うローカル環境」で使うことを想定しています。外部に公開しているサーバーでは、後述する

allowlistモードの使用を推奨します。

ステップ4:確認プロンプトを「off」にする

コマンドを実行するたびに「実行してもよいですか?」と聞かれるのを防ぐため、確認プロンプトをオフにします。

openclaw config set tools.exec.ask off

ステップ3と4のコマンドを実行した後、Gateway を再起動する

ステップ5:Gatewayを再起動する

最後に、ここまでの設定変更をシステムに反映させるため、OpenClawのGatewayサービスを再起動します。

openclaw gateway restartこれで設定は完了です! 再度 gogcli などでコマンドを実行してみてください。エラーが出ずに正常に実行できれば成功です。

設定完了後、ls -la などのシェルコマンドが承認なしで正常に実行できるようになる

コピペ用:5ステップまとめ

上記の5ステップを一気にコピー&ペーストして実行したい方は、以下をご利用ください。

# Step 1: 保留中のリクエストを確認

openclaw devices list

# Step 2: 最新のデバイスを承認

openclaw devices approve --latest

# Step 3: セキュリティ設定を full に変更

openclaw config set tools.exec.security full

# Step 4: 確認プロンプトを off に変更

openclaw config set tools.exec.ask off

# Step 5: Gateway を再起動

openclaw gateway restart5. エラー解消の全体フロー図

ここまでの手順を視覚的に理解しやすいよう、フロー図にまとめました。もし途中でつまずいた場合は、この図を見て現在地を確認してください。

エラー発生から解消までの全体フロー。pending devices が見つからない場合は openclaw doctor --fix を試す

図にある通り、もしステップ1で「pending devices」が見つからない、あるいは上記の手順でも解決しない場合は、強力な修復コマンドである openclaw doctor --fix を試すのが有効です。

openclaw doctor --fix

openclaw doctor --fix は、保留中のデバイス承認やトークンの不整合などを一括で自動修正してくれる

このコマンドは、保留中のデバイス承認やトークンの不整合などを一括で自動修正してくれます。v2026.4.1以降では、tools.exec の設定が exec-approvals.json より広い場合に警告を出す機能も追加されています [4]。

6. Claudeと試行錯誤して分かった「やってはいけないこと」

今回のエラー解決に至るまでには、AIアシスタント(Claude)と何時間にもわたる試行錯誤がありました。その過程で判明した「やってはいけないこと」と「ハマりポイント」を共有します。これを知っておくだけで、無駄な時間を大幅に節約できるはずです。

罠1:approvals.exec.enabled false は絶対に使えない

最初に試したのが、Exec承認機能そのものを無効化するコマンドでした。

# これは動きません!

openclaw config set approvals.exec.enabled falseしかし、このコマンドを実行すると以下のエラーが返ってきます。

approvals.exec.mode: Invalid input (allowed: "session", "targets", "both")

現行バージョンでは、approvals.exec.enabled というフィールド自体がバリデーションで弾かれます。つまり、Exec承認機能を「完全に無効化」する方法は存在しないのです。これはOpenClawの設計上の意図的な制限です。

罠2:exec-approvals.json を無視すると詰む

openclaw config set コマンドで tools.exec.security を設定しても、それだけでは不十分な場合があります。なぜなら、OpenClawのExecポリシーは二重レイヤー構造になっており、~/.openclaw/exec-approvals.json(ホストレイヤー)の設定が tools.exec.*(ツールレイヤー)より厳しい場合、ホストレイヤーの設定が優先されるからです。

例えば、tools.exec.security を allowlist に設定しても、exec-approvals.json のデフォルト値が deny のままだと、最終的なポリシーは deny(全拒否)になってしまいます。

罠3:承認UIのバグで「詰み」状態になる

plain HTTP環境(HTTPSではない環境)では、Control UI(Web画面)が crypto.subtle APIを使えないため、デバイスIDの確立ができません。その結果、hasExecApprovalClients() が false を返し、承認プロンプトが表示されても処理するクライアントがいないと判定されて即座にexpire(期限切れ)になります [5]。

「Exec approval is required, but no interactive approval client is currently available」というエラーが表示される

さらに、TUI(ターミナルUI)の承認ダイアログも一瞬表示されて消えるバグが報告されており、事実上どのチャネルからも承認できない「詰み」状態に陥ることがあります。

罠4:tools.exec.host のデフォルト値に注意

クリーンインストール状態では、tools.exec.host のデフォルト値が sandbox になっています。しかし、sandbox環境(隔離された実行環境)が未構築の場合、そもそもExec自体が失敗します。この場合は、以下のコマンドでホスト先を gateway に変更する必要があります [5]。

openclaw config set tools.exec.host "gateway"試行錯誤から得た教訓

| 試したこと | 結果 | 教訓 |

|---|---|---|

approvals.exec.enabled false | バリデーションエラー | Exec承認の完全無効化は不可能 |

openclaw doctor --fix のみ | 一時的に改善するが再発 | doctor だけでは根本解決にならない |

exec-approvals.json を直接編集 | 設定は反映されるが不安定 | config set コマンドとの併用が必要 |

security full + ask off + restart | 解決! | これが現状の最適解 |

7. 【上級者向け】なぜこの設定で直るのか?(二重レイヤー構造の理解)

ここからは、AIを現場で本格的に運用したい方向けの専門的な解説です。「なぜ security full にする必要があったのか?」その背景には、OpenClawの複雑なセキュリティ構造があります。

厳しい方が勝つ「二重レイヤー構造」

OpenClawのExec承認ポリシーは、以下の2つのレイヤーで管理されています。

| レイヤー名 | 設定場所 | 操作方法 | 役割 |

|---|---|---|---|

| Tool Layer | tools.exec.* | openclaw config set コマンド | セッション・エージェント単位のポリシー |

| Host Layer | ~/.openclaw/exec-approvals.json | ファイルを直接編集 | ホストマシン全体のガードレール |

重要なのは、「この2つの設定のうち、より厳しい方が最終的なポリシー(Effective Policy)として採用される」というルールです。

OpenClaw Execセキュリティの二重レイヤー構造。effective policy = max(両レイヤー) で、厳しい方が勝つ

この仕組みを数式で表すと以下のようになります。

Effective Policy = max(Tool Layer, Host Layer)

つまり、Tool Layerで security full(最も緩い)に設定しても、Host Layerが deny(最も厳しい)のままだと、最終的なポリシーは deny になります。逆に、両方とも full にすれば、最終ポリシーも full になるわけです。

security の設定値一覧

| 設定値 | 意味 | 厳しさ |

|---|---|---|

deny | すべてのExecをブロック | 最も厳しい |

allowlist | 許可リストに登録されたコマンドのみ実行可能 | 中程度 |

full | すべてのExecを承認なしで許可 | 最も緩い |

付け焼き刃ではない、現状の「最適解」

security full(全コマンドを無条件で許可する設定)は、本番環境のサーバーなどでは推奨されません。本来は、信頼できるコマンドだけを許可する allowlist モードが理想です。

しかし、現在のOpenClaw(v2026.4.1時点)には、前述の通り「HTTP環境では承認用のUI画面が正常に機能せず、承認したくてもできない」という既知のバグが存在します。

そのため、ローカル環境や自分だけがアクセスする検証環境においては、UIバグを回避して確実に動作させるために、あえて security full と ask off を組み合わせるのが、現状最も合理的で確実な「最適解」となっているのです。

結論: ローカル開発・検証フェーズなら

security fullで問題ない。ワークショップのデモ環境としても十分。ただし外部公開したり、untrustedなskill/pluginを入れ始めるタイミングでallowlistに切り替える、くらいの認識でOK。

8. 本格運用時のベストプラクティス(allowlistの活用)

外部に公開する環境や、よりセキュアに運用したい場合は、~/.openclaw/exec-approvals.json を直接編集して、特定のコマンド(gogcliなど)だけを許可するホワイトリスト方式に移行することをおすすめします。

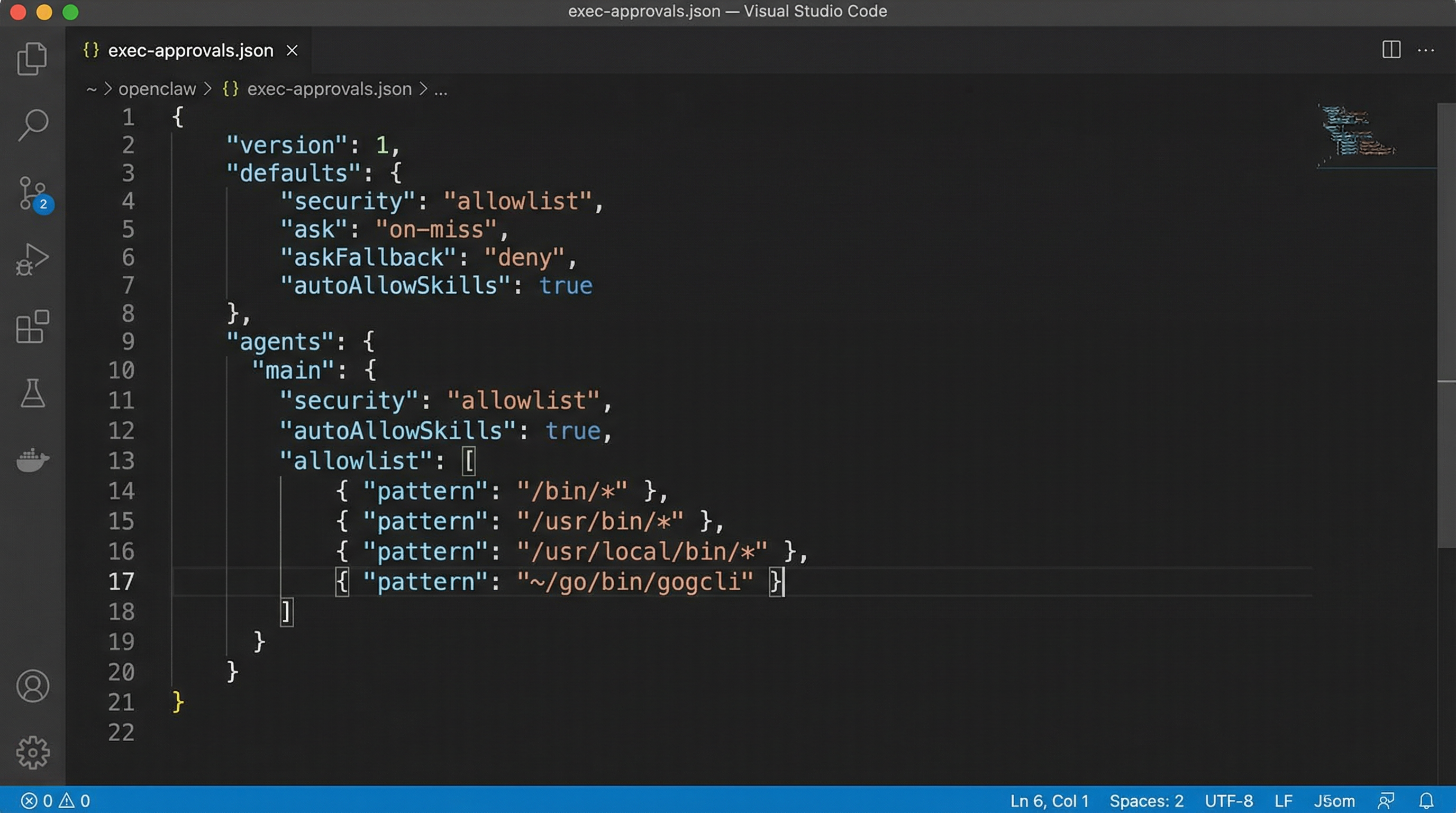

VS Codeで ~/.openclaw/exec-approvals.json を編集している様子。allowlist パターンでgogcliのパスを明示的に許可

exec-approvals.json の設定例

{

"version": 1,

"defaults": {

"security": "allowlist",

"ask": "on-miss",

"askFallback": "deny",

"autoAllowSkills": true

},

"agents": {

"main": {

"security": "allowlist",

"autoAllowSkills": true,

"allowlist": [

{ "pattern": "/bin/*" },

{ "pattern": "/usr/bin/*" },

{ "pattern": "/usr/local/bin/*" },

{ "pattern": "~/go/bin/gogcli" }

]

}

}

}各設定項目の意味

| 項目 | 設定値 | 意味 |

|---|---|---|

security | "allowlist" | 許可リストに登録されたコマンドのみ実行可能 |

ask | "on-miss" | 許可リストにないコマンドの場合のみ確認を求める |

askFallback | "deny" | 確認できない場合はブロック(承認UIバグの回避) |

autoAllowSkills | true | インストール済みスキルが参照するバイナリを自動許可 |

allowlist.pattern | glob形式 | 許可するバイナリのパスパターン(大文字小文字区別なし) |

この設定にすることで、「許可リストにあるコマンドは即実行、それ以外はブロック」という安全な運用が可能になります。gogcli等の外部ツールを使う場合は、そのバイナリのパスを allowlist に追加すれば、承認なしで実行できるようになります。

tools.exec.* と exec-approvals.json の整合性

openclaw doctor コマンドは、v2026.4.1以降、tools.exec の設定が exec-approvals.json より広い場合に警告を出すようになりました。両方の設定が整合しているか、定期的に確認することをおすすめします。

openclaw doctor9. それでも直らない場合のトラブルシューティング

上記の手順を試しても解決しない場合は、以下の追加手順を試してください。

対処法A:ペアリング状態のリセット

v2026.2.19-2のWebSocketハンドシェイク強化後に paired.json が無効化されるケースがあります。以下のコマンドでペアリング状態をリセットできます。

# バックアップを取ってからペアリングファイルを削除

mkdir -p "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices"

[ -f "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/paired.json" ] && \

mv "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/paired.json" \

"${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/paired.json.bak"

[ -f "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/pending.json" ] && \

mv "${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/pending.json" \

"${OPENCLAW_STATE_DIR:-$HOME/.openclaw}/devices/pending.json.bak"

# Gatewayを再起動

openclaw gateway stop && openclaw gateway start対処法B:Docker環境の場合(Trusted Proxiesの設定)

Docker NAT越しの接続を信頼するために、gateway.trustedProxies を設定します。

openclaw config set gateway.trustedProxies '["127.0.0.1", "172.17.0.0/16"]'

openclaw gateway restart対処法C:Gatewayサービスの強制再インストール

アップデート後、systemd unitが自動更新されず、旧バージョンのエントリポイントを参照し続けて MODULE_NOT_FOUND クラッシュを起こすことがあります。

openclaw gateway install --force

openclaw gateway restart対処法D:バージョンのロールバック

v2026.4.1で問題が解決しない場合は、安定版へのロールバックも選択肢の一つです。

npm install -g openclaw@2026.3.28

openclaw gateway restart

openclaw devices listトラブルシューティング早見表

| 症状 | 原因 | 対処法 |

|---|---|---|

pairing required (1008) | デバイス未承認 | openclaw devices approve --latest |

Exec approval is required, but no interactive approval client | 承認UIバグ | security full + ask off |

MODULE_NOT_FOUND | systemd unit未更新 | openclaw gateway install --force |

| 設定変更が反映されない | Gateway未再起動 | openclaw gateway restart |

| sandbox環境でexec失敗 | host設定が sandbox のまま | tools.exec.host を gateway に変更 |

approvals.exec.mode: Invalid input | 無効な設定値 | approvals.exec.enabled は使用不可 |

10. まとめ:アップデートを恐れず、AIを使い倒そう

OpenClawの4月1日アップデート(v2026.4.1)は、セキュリティを大幅に向上させる素晴らしい進化ですが、その反動で多くのユーザーが「pairing required」の壁にぶつかりました。

しかし、本記事で解説した以下の5ステップを踏めば、もう恐れることはありません。

| ステップ | コマンド | 目的 |

|---|---|---|

| 1 | openclaw devices list | 保留中のリクエストを確認 |

| 2 | openclaw devices approve --latest | デバイスを承認 |

| 3 | openclaw config set tools.exec.security full | セキュリティ設定を緩和 |

| 4 | openclaw config set tools.exec.ask off | 確認プロンプトを無効化 |

| 5 | openclaw gateway restart | 設定を反映して再起動 |

AIツールは日々進化し、仕様変更は避けられません。しかし、その仕組み(今回は二重レイヤー構造など)を正しく理解すれば、どんなエラーも必ず乗り越えられます。

この記事が、あなたのOpenClawライフ復活の一助となれば幸いです。さあ、再びAIエージェントと共に、業務の自動化と効率化を加速させましょう!

References

[1]: OpenClaw Releases. GitHub. https://github.com/openclaw/openclaw/releases

[2]: openclaw/openclaw. GitHub. https://github.com/openclaw/openclaw

[3]: What Is OpenClaw? The Open-Source AI Agent. MindStudio. https://www.mindstudio.ai/blog/what-is-openclaw-ai-agent/

[4]: OpenClaw 2026.4.1: Smarter Task Management & Cross-Platform AI Assistant Upgrades. Efficient Coder. https://www.xugj520.cn/en/archives/openclaw-2026-release-task-management.html

[5]: Gateway restart causes device pairing loop. GitHub Issues. https://github.com/openclaw/openclaw/issues/22062

コメント